Bilgi hırsızı nedir ve nasıl güvende kalabilirim?

Siber suç dünyasında, bilgi bir amaca ulaşmak için kullanılan bir araçtır. Ve bu amaç çoğu zaman para kazanmaktır. Bu nedenle bilgi hırsızı (infostealer) kötü amaçlı yazılımlar kimlik dolandırıcılığı, hesapların ele geçirilmesi ve dijital para hırsızlığının başlıca nedenlerinden biri hâline gelmiştir. Ancak günlük hayatlarının büyük bir kısmını çevrimiçi olarak yaşayan ve güvende kalmayı başaran çok sayıda insan da var. Önemli olan dijital riskin nasıl etkin bir şekilde yönetileceğini anlamaktır.

İşte kişisel ve finansal bilgilerinizi tehlikelerden uzak tutmak için bilmeniz gerekenler.

Bilgi hırsızı neyin peşinde?

Birçok bilgi hırsızının kökeni “ikonik” bir kötü amaçlı yazılıma, kurbanların finansal ve çevrimiçi bankacılık oturum açma bilgilerini gizlice çalmak için tasarlanmış Zeus olarak bilinen bir bankacılık Truva Atı’na dayanıyor olabilir. Kaynak kodu 2011’de sızdırıldığında yeni sürümler siber suç yeraltını doldurdu ve geliştiricilerin yeteneklerini yükseltmesi ve özelleştirmesiyle gelişen bilgi hırsızı endüstrisi ciddi bir şekilde başladı. Bugün Windows PC’lerden macOS bilgisayarlara, iOS ve Android cihazlara kadar hemen hemen her bilgisayar platformu için geliştirilmiş versiyonları bulunmaktadır.

Bilgi hırsızlarının neyin peşinde olduğu türe göre değişir. Bilgisayar korsanlarının çok faktörlü kimlik doğrulamayı (MFA) atlamasını sağlayabilecek oturum açma bilgileri ve oturum çerezleri popüler bir hedeftir. Bir rapor, geçen yıl çalınan 3,2 milyar kimlik bilgisinin %75’inin (2,1 milyar) bilgi hırsızları aracılığıyla elde edildiğini tahmin ediyor. Risk altında olabilecek diğer kişisel ve finansal bilgiler şunlardır:

- Ödeme kartı, banka hesabı ve kripto para birimi bilgileri (ör. kripto cüzdan anahtarları),

- Sigorta veya devlet yardımı (Sosyal Güvenlik) bilgileri dahil olmak üzere diğer mali bilgiler,

- Tarama geçmişi ve ödeme bilgileri ve parolaları içerebilecek “kayıtlı form” verileri dahil olmak üzere tarayıcı verileri,

- Bilgisayarınız veya cihazınız hakkında sistem bilgileri,

- Fotoğraflar ve belgeler dahil olmak üzere makinenizde/cihazınızda depolanan dosyalar,

- İsimler, telefon numaraları ve adresler dahil olmak üzere diğer kişisel bilgiler.

Bilgi hırsızı nasıl çalışır?

Kötü amaçlı yazılımın amacı, makinenizdeki veya cihazınızdaki hassas bilgileri sessizce ve hızla bulmak ve ardından bunları saldırganların kontrolü altındaki bir sunucuya sızdırmaktır. Bunu web tarayıcılarını, e-posta istemcilerini, kripto cüzdanlarını, dosyaları, uygulamaları ve işletim sisteminin kendisini tarayarak yapacaktır. Diğer teknikler şunları içerir:

- Güvenli bir sunucuya gönderilmeden önce çevrimiçi bir forma girmiş olabileceğiniz oturum açma bilgilerinin aranmasını içeren “Form yakalama”,

- Kötü amaçlı yazılımın yaptığınız her tuş vuruşunu kaydetmesini sağlayan keylogging,

- Hassas bilgilerin görüntülenmesi ihtimaline karşı ana ekranınızın/masaüstünüzün ekran görüntülerini almak,

- Makinenin panosundan bilgi çalmak.

Bilgiler, genellikle saniyeler içinde bir düşmanın sunucusuna geri gönderildikten sonra genellikle günlükler hâlinde paketlenir ve siber suç yeraltı dünyasında satılır. Dolandırıcılar daha sonra bunu şu amaçlarla kullanırlar:

- İçinde depolanan bilgileri çalmak ve/veya erişimi başkalarına satmak amacıyla çevrimiçi hesaplarınızı (ör. Netflix, Uber) ele geçirmek,

- Sizin adınıza kredi başvurusunda bulunmak veya ürün satın almak için kartlarınızı/banka hesabınızı kullanmak gibi kimlik dolandırıcılığı yapmak,

- Adınıza tıbbi tedavi/ilaç alarak tıbbi/sigorta dolandırıcılığı yapmak,

- Sizin adınıza vergi beyannamesi doldurarak ve geri ödeme alarak vergi dolandırıcılığı yapmak,

- Kişilerinizi kimlik avı mesajları veya spam ile hedef almak,

- Finansal hesaplarınızdaki fonları boşaltmak.

Bilgi hırsızı tarafından nasıl ele geçirilirim?

Bilgi hırsızlarına karşı güvende kalmanın ilk adımı, nasıl yayıldıklarını anlamaktır. Saldırı için çeşitli vektörler vardır ancak en yaygın olanları şunlardır:

- Kimlik avı e-postaları/metinleri: Sizi kötü amaçlı bağlantılara tıklamaya veya bir eki açmaya ikna ederek gizli bir kötü amaçlı yazılım yüklemesini tetikleyen klasik bir sosyal mühendislik tekniği. Tehdit aktörü genellikle güvenilir bir kişi, marka veya otoritenin kimliğine bürünür, gönderen etki alanını taklit eder ve resmi logolar kullanır.

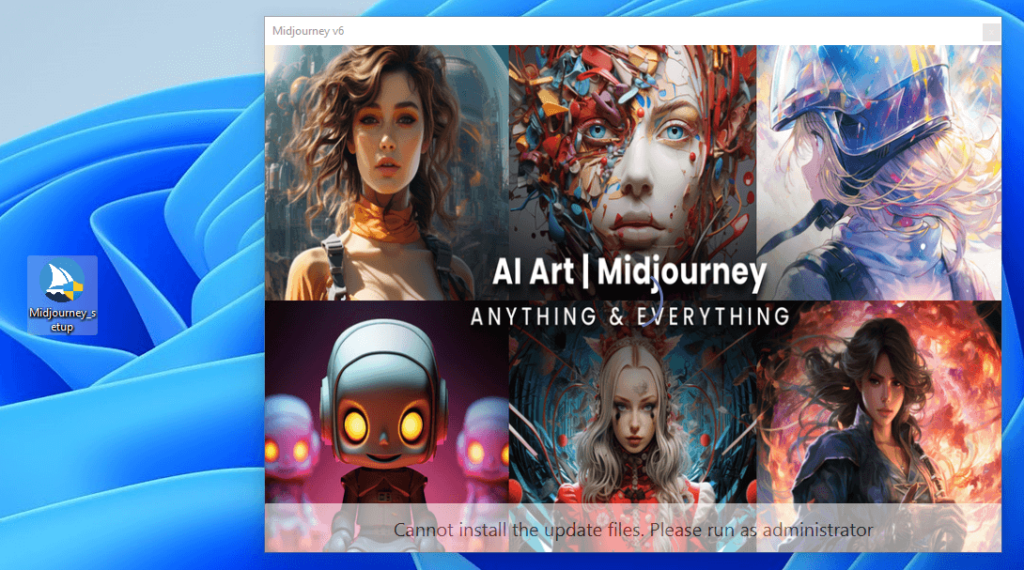

- Kötü amaçlı web siteleri: Bunlar bir kimlik avı kampanyasının parçası olarak veya bağımsız bir “varlık” olarak kullanılabilir. Bir bağlantıyı indirmeniz/tıklamanız teşvik edilebilir ya da site sadece ziyaret edilerek bir “drive-by-download” tetikleyebilir. Tehdit aktörleri, bu siteleri yapay olarak arama sıralamasında üst sıralara çıkarmak için siyah şapka SEO tekniklerini kullanabilir. Böylece çevrimiçi bir şey aradığınızda görünme olasılıkları daha yüksek olur.

- Güvenliği ihlal edilmiş web siteleri: Bazen bilgisayar korsanları, muhtemelen bir tarayıcı açığından yararlanarak veya kötü amaçlı bir reklam (malvertising) ekleyerek ziyaret edebileceğiniz yasal web sitelerini tehlikeye atar. Her iki teknik de bir bilgi hırsızı yüklemesini tetikleyebilir.

- Kötü amaçlı uygulamalar: Meşru görünen yazılımlar indirildiklerinde kötü bir bilgi çalma sürprizi gizleyebilirler. Bu risk, genellikle bilgisayarlar kadar iyi korunmayan mobil cihazlar için özellikle ciddidir. Özellikle popüler oyunların ve diğer yazılımların korsan sürümlerine dikkat edin.

- Sosyal dolandırıcılık: Dolandırıcılar, muhtemelen bir ünlüyü taklit ederek veya meşru bir hesabı ele geçirerek cazip bir sosyal medya reklamına veya gönderisine tıklamanız için sizi kandırmaya çalışabilir. Gerçek olamayacak kadar iyi görünen tekliflere, ödül çekilişlerine ve özel içeriklere dikkat edin.

- Oyun modları/hileleri: Video oyunları için resmi olmayan modifikasyonlar veya hileler, bilgi hırsızı kötü amaçlı yazılım içerebilir. Aslında ESET araştırmacıları, Hamster Kombat’ta oyunu hızlandırmak için tasarlanmış çiftlik botları ve otomatik tıklayıcılar sunduğunu iddia eden birkaç GitHub deposu buldu. Gerçekte Lumma Stealer varyantını gizliyorlardı.

Tehdit ortamına bakış

ESET’in H2 2024 Tehdit Raporu’nda ortaya koyduğu gibi, bilgi hırsızlığı pazarı siber suçlular için büyük bir iş. Hizmet olarak kötü amaçlı yazılım (MaaS) modeli, suç pazarlarında bulunan birçok bilgi hırsızlığı varyantına erişimi demokratikleştirdi. Bu sitelerden bazıları, siber suçluların kullanım veya yeniden satış için ham günlüklerden veri çıkarmasına yardımcı olmak için günlük ayrıştırma hizmetleri de sunmaktadır.

ESET’in gözlemlediği gibi bu kötü amaçlı yazılım parçaları sürekli geliştiriliyor. Örneğin Formbook, 2021’den beri faaliyette. Ancak son zamanlarda, güvenlik araştırmacıları tarafından örnekleme ve analizi daha zor hâle getirmek için tasarlanmış sofistike gizleme teknikleri ekledi. RedLine gibi diğer varyantlar, koordineli kolluk kuvvetleri eylemi nedeniyle ortadan kalktı. Ancak Lumma Stealer gibi diğerleri, onların yerini almak için harekete geçti. ESET araştırmasına göre bu varyant 2024’ün ikinci yarısında tespitlerde yıllık %369’luk bir artış kaydetti.

Bilgi hırsızlarından nasıl uzak durabilirim?

Peki bir bilgi hırsızının mobil cihazınıza ya da bilgisayarınıza bulaşmadığından nasıl emin olabilirsiniz? Kötü amaçlı yazılımın birden fazla yöntemle yayılabileceği göz önüne alındığında birkaç en iyi uygulamayı hatırlamanız gerekir. Bunlar şunları içerir:

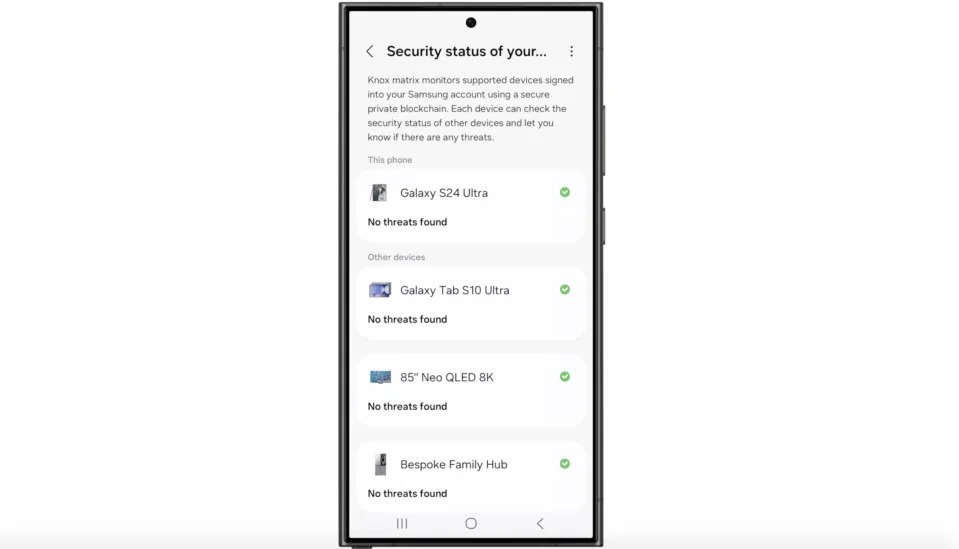

- Tüm cihazlarınıza güvenlik yazılımı yükleyin ve güncel tutun. Bu size bilgi hırsızlarından ve diğer tehditlerden korunmak için fayda sağlayacaktır.

- Kimlik avı konusunda bilinçli olun; bu da istenmeyen mesajlardaki bağlantılara tıklamaktan veya ekleri açmaktan kaçınmanız gerektiği anlamına gelir. Mesajın kesinlikle size gönderildiğinden emin olmak için her zaman gönderenden bağımsız olarak kontrol edin. Bazen “gönderen” alan adının üzerine geldiğinizde bir e-postanın aslında başka biri tarafından gönderildiği ortaya çıkabilir.

- Yalnızca resmi çevrimiçi mağazalardan yazılım/uygulama indirin. Kötü amaçlı yazılımlar bazen Google Play’e sızsa da genellikle hızlı bir şekilde kaldırılır ve bu resmi kanallar üçüncü taraf mağazalardan çok daha güvenlidir. Ayrıca özellikle ücretsiz olarak sunulan korsan veya kırılmış yazılımları indirmekten kaçının.

- İşletim sistemi ve uygulamaları güncel tutun çünkü en son yazılım sürümü aynı zamanda en güvenli sürüm olacaktır.

- Sosyal medyada dikkatli olun ve bir teklif gerçek olamayacak kadar iyi görünüyorsa genellikle öyle olduğunu unutmayın. Şüpheleniyorsanız dolandırıcılık olup olmadığını görmek için Google’da aramayı deneyin. Arkadaşlarınızın ve ünlülerin hesaplarının da dolandırıcılığı teşvik etmek için ele geçirilebileceğini unutmayın. İstenmeyen bağlantılara tıklamaktan kaçının.

- Her hesap için bir parola yöneticisinde saklanan güçlü, benzersiz parolalar kullanarak oturum açma sırasında güvenliği artırın. Ve tüm hesaplarınız için çok faktörlü kimlik doğrulamayı (MFA) açın. Bu, %100 kusursuz olmasa da keylogging gibi belirli bilgi hırsızlığı tekniklerine karşı miktar koruma sağlayacaktır.

Bu tekniklerin hiçbiri tek başına sizi bilgi hırsızlarına karşı güvende tutmayacaktır. İşin püf noktası bunları katmanlandırmak ve böylece tehdit aktörlerine açık olan saldırı yollarını azaltmaktır. Ancak yeni geçici çözümler geliştirmeye devam edeceklerini de unutmayın. Bu nedenle, kötü adamların neler yaptığını görmek için blog sayfalarımızı düzenli olarak ziyaret edin.