GhostRedirector Google’ı kandırıp Windows sunucularını ele geçiriyor!

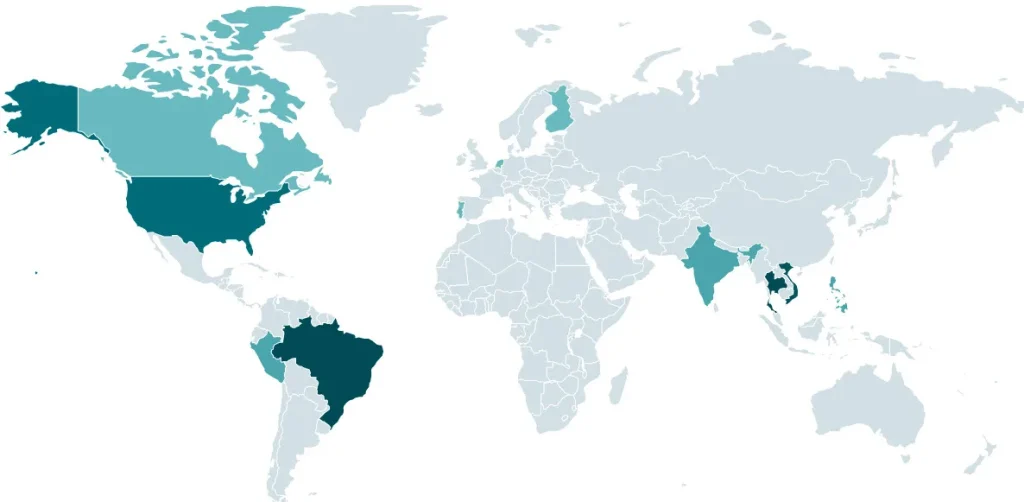

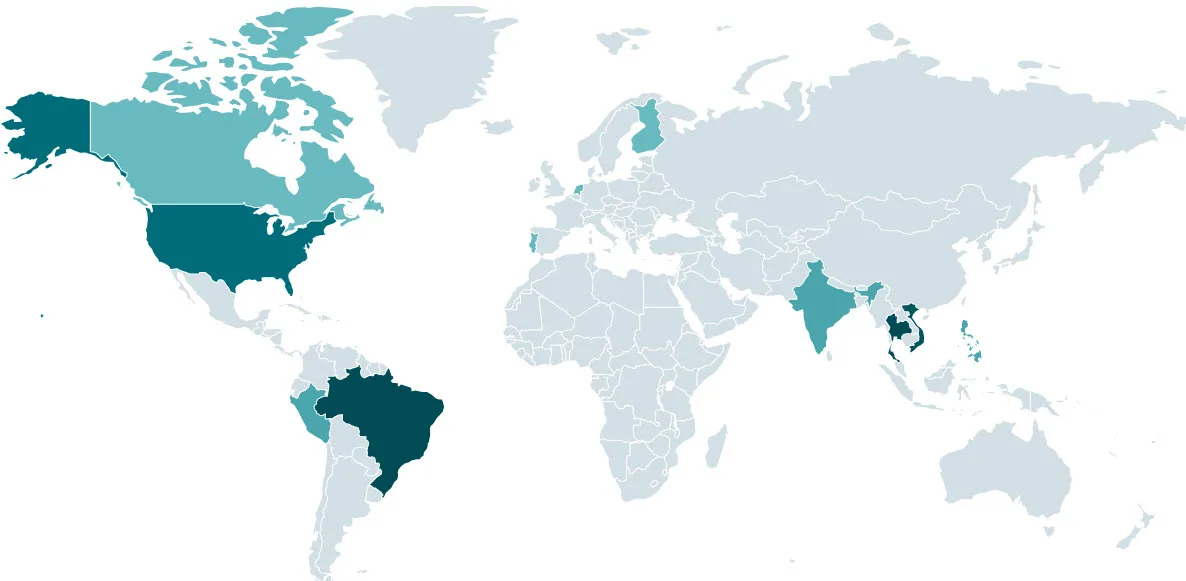

GhostRedirector siber güvenlik dünyasında yeni bir tehdit olarak öne çıkıyor. ESET araştırmacılarının ortaya çıkardığı bu aktör, Windows sunucularını ele geçirerek hem SEO manipülasyonu yapıyor hem de uzun vadeli erişim sağlamak için arka kapılar bırakıyor. Kurbanların çoğu Brezilya, Tayland, Vietnam ve ABD’de bulunuyor, ancak tehdit çok daha geniş bir coğrafyaya yayılmış durumda.

GhostRedirector arkasındaki saldırı yöntemleri

ESET’in araştırmasına göre GhostRedirector, daha önce belgelenmemiş iki özel araç kullanıyor: Rungan adlı pasif bir C++ arka kapısı ve Gamshen adı verilen kötü amaçlı IIS modülü. Rungan, ele geçirilen sunucuda komut çalıştırabiliyor. Gamshen ise Google arama sonuçlarını değiştirerek yasa dışı kumar sitelerinin görünürlüğünü artırmaya yarıyor.

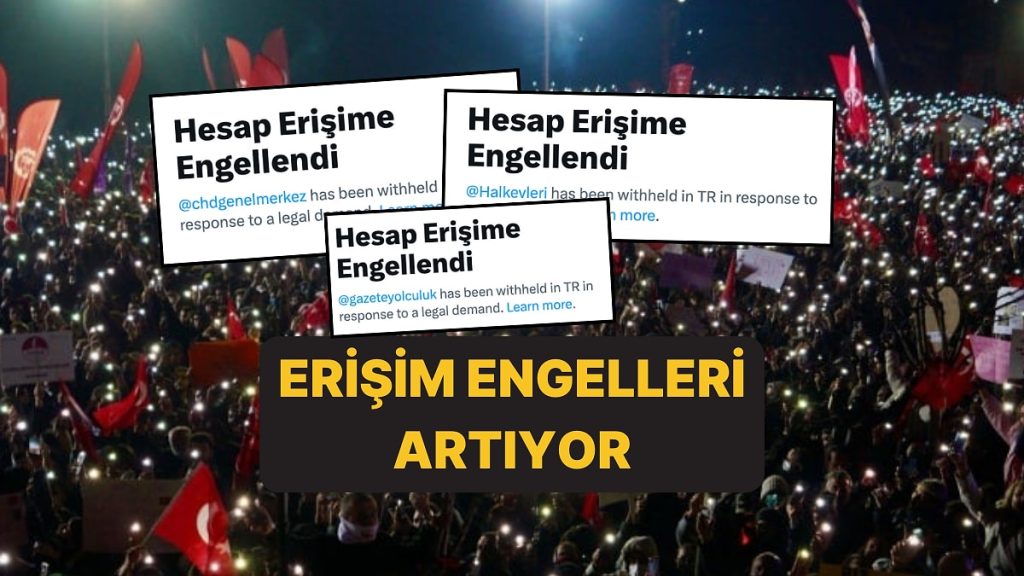

GhostRedirector hangi ülkelerde etkili?

Haritada da görüldüğü gibi saldırılar en çok Brezilya, Tayland, Vietnam ve ABD’de yoğunlaşıyor. Bunun yanında Kanada, Hindistan, Hollanda, Finlandiya, Filipinler ve Singapur’da da vakalar tespit edildi. Özellikle Latin Amerika ve Güneydoğu Asya bölgelerindeki şirketler, tehdit grubunun özel ilgi alanı gibi görünüyor.

GhostRedirector yalnızca arama sonuçlarını manipüle etmekle kalmıyor. Ele geçirilen sunucularda kalıcı olabilmek için sahte kullanıcı hesapları açıyor, farklı arka kapılar bırakıyor ve bilinen güvenlik açıklarını kullanarak ayrıcalıklarını yükseltiyor. Böylece sunucu sahipleri tehdit temizlendiğini sansa bile saldırganlar erişimini koruyabiliyor.

Saldırılarda kullanılan araçlar

ESET raporuna göre saldırganlar SQL enjeksiyonu üzerinden sisteme sızıyor. Ardından birçok kötü amaçlı araç devreye giriyor:

- Ayrıcalık yükseltme yazılımları (EfsPotato, BadPotato)

- Birden fazla webshell bırakabilen zararlı yazılımlar

- Rungan arka kapısı

- Gamshen IIS modülü

Bu araçlar sayesinde grup hem kalıcılık sağlıyor hem de farklı yöntemlerle sisteme tekrar giriş yapabiliyor.

Kurbanlar yalnızca belirli sektörlerle sınırlı değil. ESET, eğitimden sağlığa, sigortadan perakendeye, ulaşımdan teknolojiye kadar çok farklı alanlardan kurumların etkilendiğini açıkladı. Bu çeşitlilik, saldırganların hedef seçiminde sektörel bir öncelik taşımadığını, daha çok kolay erişilebilen sunucuları gözettiğini ortaya koyuyor.

GhostRedirector karşısında alınabilecek önlemler

ESET, saldırılardan etkilenen kurumları bilgilendirdiğini açıkladı. Uzmanlara göre işletmelerin düzenli güvenlik yamalarını yüklemesi, SQL enjeksiyonlarına karşı savunmalarını güçlendirmesi ve olağan dışı trafik davranışlarını izlemeleri gerekiyor. Ayrıca ele geçirilen bir sistemde yalnızca görünen zararlı yazılımı silmek yeterli olmayabilir; çünkü GhostRedirector kalıcılık için çok katmanlı yöntemler kullanıyor.

GhostRedirector, modern siber tehditlerin ne kadar sofistike hale geldiğini bir kez daha gösteriyor. Saldırganların amacı yalnızca para değil, aynı zamanda uzun süreli kontrol ve manipülasyon. Bu nedenle işletmelerin güvenlik reflekslerini her zamankinden daha diri tutması şart.