Dosyasız zararlı yazılım nedir ve nasıl korunabilirsiniz?

Dosyasız zararlı yazılım türleri diğerlerinden daha karmaşıktır ve çeşitli tehlikeye atma veya atlatma yöntemleri kullanır. Örnekler arasında fidye yazılımları, siliciler, virüsler, solucanlar… Şüphelenmeyen dijital kurbanların verilerini çalmak, zarar vermek veya yok etmek için tasarlanmıştır.

Dosyasız zararlı yazılım son derece kaçamak olan türlerden biridir, yalnızca bir bilgisayarın belleğinde çalışır ve sabit diskinde fiziksel bir ayak izi bırakmaz.

Böyle bir uygulama yöntemi, cihazlarımızın savunmasız bırakıldığı anlamına mı geliyor? Pek sayılmaz.

Dosyasız zararlı yazılım nedir?

Birçok zararlı yazılım ailesinin ortak çalışma şekli, kötü amaçlı bir eki açarak istemeden, kodun kullanıcının bilgisi olmadan hareket ederek karanlık büyüsünü gerçekleştirmesini sağlamaktır.

Sonuç olarak kod, sistemin farklı bölümlerini istila edebilir, tuş kaydediciler veya diğer casus yazılımlar gibi başka yükler yükleyebilir, dosyalara veya uygulamalara erişimi engelleyebilir, kötü amaçlı reklamlar görüntüleyebilir ve daha fazlasını yapabilir. Bunu bilgisayarınızda yüklü olan ve sadece sizin çıkarlarınıza karşı hareket eden normal bir program olarak düşünün.

Dosyasız zararlı yazılım biraz farklıdır. Bilgisayarınızın sürücüsünde depolanmak yerine yalnızca bilgisayarın rastgele erişimli belleğine (RAM) yüklendikten sonra kötü niyetli bir şekilde hareket eder ancak kendisini çalıştırmak için yürütülebilir dosyalardan yararlanan (yüklenmesi gerekir) normal kötü amaçlı yazılımların aksine, bilgisayarı tehlikeye atmak için yasal programları kullandığından daha az görünürdür. Bu, dosyasız kötü amaçlı yazılımların tespit edilmesinin daha zor olduğu anlamına gelir çünkü konuşulacak bir ayak izi yoktur, tamamen bellekte bulunur.

Esasen dosyasız kötü amaçlı yazılım, ayrı bir bağımsız ‘kampanya’ yürütmek yerine mevcut süreçleri/araçları kendi gündemi için manipüle eder ve ayrıca sistem özelliklerini manipüle etme, kötüye kullanma ve bunların içinde gizlenme yeteneği nedeniyle daha kalıcı hale getirir.

Virüslerin dosyasız başlangıcını biliyor muydunuz?

PC için ilk bilgisayar virüsü olan Brain virüsü, dosyaları değil yalnızca disket önyükleme sektörlerini etkilemiştir. Geçmişi 1986 yılına kadar uzanan bu virüsü Form gibi diğer birçok disket (ve sabit disk sürücüsü) önyükleme sektörü bulaştırıcıları ve Stoned ve Michelangelo gibi sabit disk sürücüsü ana önyükleme kaydı bulaştırıcıları takip etti. Tüm bunlar hiçbir zaman disk biriminin dosya sistemindeki herhangi bir dosyada yer almadı, sadece diskin normalde kullanıcılar tarafından erişilemeyen sistem alanlarında ve daha sonra bir sistem virüslü medyadan ön yüklendiğinde bellekte yer aldı.

Ancak “Tamam ama yine de bir yerden indirmem gerekiyor, değil mi?” diye sorabilirsiniz ve haklısınız: Bellek içi ‘dosyasız’ kötü amaçlı yazılımlar hala kötü amaçlı bağlantılar veya ekler aracılığıyla teslim edilir; sadece yürütme farklıdır. Dosyasız zararlı yazılımlar tespit edilmekten olabildiğince kaçmak ister.

Dosyasız zararlı yazılım örnekleri

Dosyasız zararlı yazılım kullanımının iyi bilinen bir örneği, başlangıçta kötü amaçlı bir e-posta bağlantısı aracılığıyla gönderilen bir bilgi hırsızı çalıştırmak için dosyasız bir yöntem (işlem enjeksiyonu) kullanan Astaroth kötü amaçlı yazılım kampanyası (ESET tarafından Guildma olarak tespit edildi) içindeydi. Etkileşim üzerine, kötü amaçlı yazılım BITSAdmin, Alternate Data Streams dosya özniteliği ve Internet Explorer’ın bir yardımcı programı (ExtExport.exe) gibi meşru Windows araçlarını savunma atlatması için (DLL Side-loading yoluyla) kullandı.

Temelde, kodunu çalıştırmak için meşru sistem süreçlerinden ve araçlarından yararlandı ve bellekte çalıştırıldıktan sonra (ESET tarafından Win32/Spy.Guildma olarak) tespit edilebilir hale geldi.

Benzer şekilde, ilk olarak 2014 yılında ESET Research tarafından tespit edilen Kovter kötü amaçlı yazılım ailesi, kötü amaçlı yükünü Windows kayıt defterinde şifrelenmiş olarak sakladı ve bu da dosyasız kalıcılık olarak kabul edildi. Aynı şekilde GreyEnergy de bazı modüllerinin yalnızca bellekte çalışmasını sağlayarak tespit edilmesini engellemişti.

Bu tür kötü amaçlı yazılım teknikleri, bir sistemdeki dosyaları tarayarak çalışan, işlem veya bellek tarama yetenekleri olmayan basit uç nokta güvenlik yazılımları için sorunludur. Ancak bu tespit edilemeyecekleri anlamına gelmez.

Dosyasız tehditlere karşı koruma

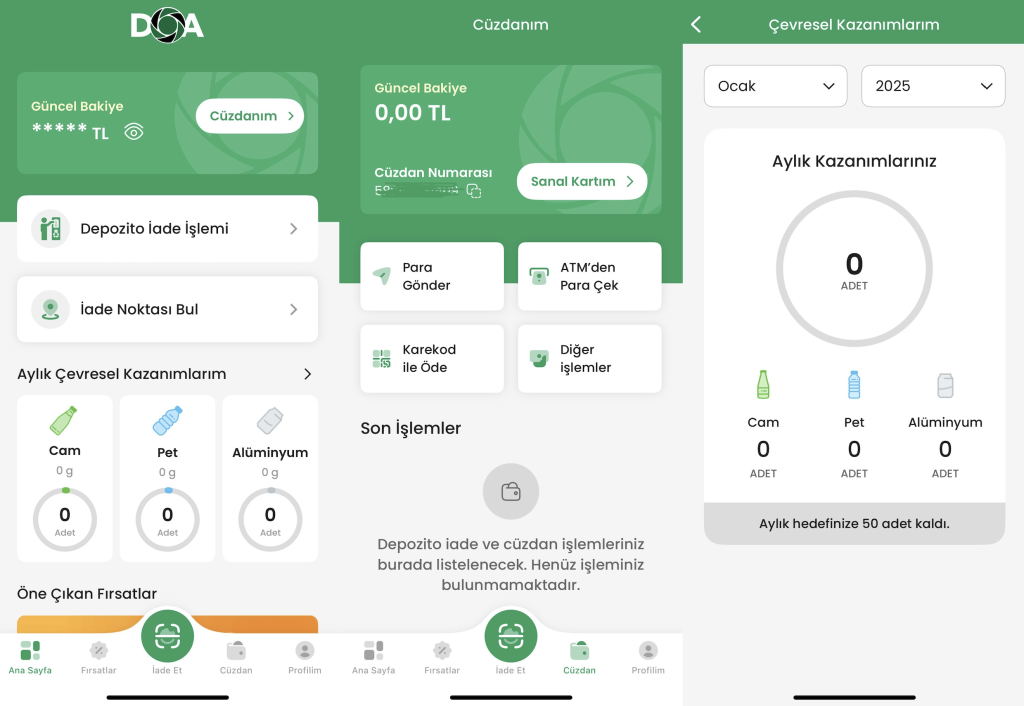

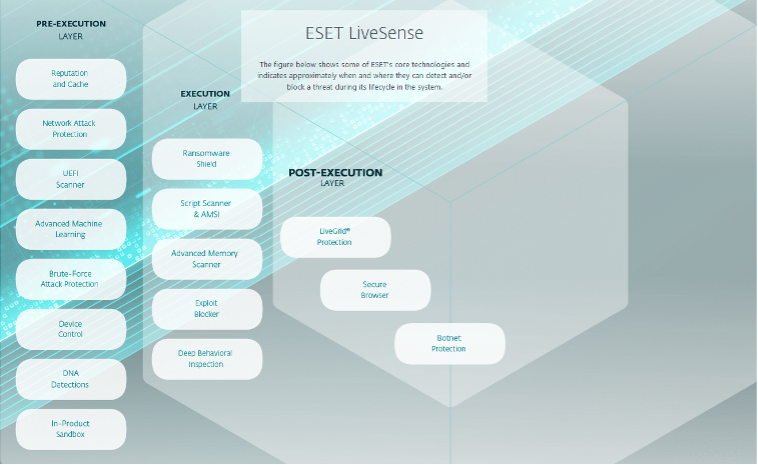

ESET Endpoint Security’nin çok katmanlı ürünü, Exploit Blocker ile birlikte kaçamak düşünülerek tasarlanmış kötü amaçlı yazılımlara karşı koruma sağlayan Gelişmiş Bellek Tarayıcı modülüne sahiptir. Ayrıca içinde kullanılan farklı Advanced Machine Learning formları sayesinde tespitler, en iyi tespit oranlarını sunacak şekilde ince ayarlanır.

ESET Endpoint Security’nin kapsamlı koruma için çoklu ESET LiveSense katmanları

Astaroth (Guildma) ve Windows araç setini kullanmasında olduğu gibi dosya sisteminde kalıcı bileşenleri olmayan bellek içi dosyasız saldırıları yalnızca bellek taraması başarılı bir şekilde keşfedebilir.

Ayrıca ESET Host-based Intrusion Prevention System (HIPS) ve Deep Behavioral Inspection (DBI), çalışan işlemler, dosyalar ve kayıt defteri anahtarlarıyla ilgili şüpheli davranışları taramak ve izlemek için önceden tanımlanmış kuralları kullanır ve dosyasız kötü amaçlı yazılımların faaliyetlerini gizlemek için sıklıkla kullandığı yöntemleri hedef alır. Bu nedenle Kovter gibi kötü amaçlı yazılım aileleri Windows kayıt defterinde ESET Endpoint Security‘den saklanmakta zorlanır çünkü bellek tarayıcısı şifrelenmiş tehditlerle de ilgilenir.

Sorunsuz

İnsanları dosyasız kötü amaçlı yazılımlar gibi gelişmiş tehditlere karşı korumak için siber güvenlik korumaları artırılırken yine de söylenmesi gereken bir şey var: Tanıdığınız ve güvendiğiniz birinden gelse bile şüpheli e-postalardaki kötü amaçlı bağlantılara veya eklere asla tıklamayın.

İlk olarak, farklı bir iletişim aracıyla (örneğin mesaj, telefon veya e-posta ile alınan bir şey için yüz yüze, vb.), görünürdeki göndericiye ulaşın ve mesajı gönderenin gerçekten onlar olup olmadığını ve niyetlerini doğrulayın. Bu biraz fazla gibi görünse de sosyal mühendislik oldukça karmaşık hale gelmiştir ve herkesi kolayca kandırabilir.

Her zaman nasıl güvende kalacağınızı öğrenmek için ücretsiz ESET Siber Güvenlik Farkındalık Eğitimimizi deneyin.