Kimlik ve Ayrıcalık Güvenliği için 4 temel ilke

İnsan ve makine kimliklerini korumak, uygun erişim kontrollerini sağlamak ve güvenlik ve uyumluluğu artırmak için kimlik ve ayrıcalık güvenliğinin temel ilkelerini öğrenin.

Kimlik ve ayrıcalık yönetimi, modern siber güvenliğin temel dayanaklarından biridir. Gartner, 2025 yılına kadar güvenlik ihlallerinin %70’inden fazlasının kimlik bilgilerinin kötüye kullanılması veya kötü yönetilen ayrıcalıklı erişimle ilgili olacağını öngörüyor. Bu, kuruluşların doğrudan mücadele etmesi gereken sarsıcı bir risktir.

İşte bu noktada kimlik ayrıcalıklarını güvence altına almak için dört ilke devreye giriyor. Bu çerçeve hem insan hem de makine kimliklerini korumak için açık ve yapılandırılmış bir yol sağlar.

Dört ilke şunlardır:

- Doğru Kimlik

- Doğru Neden

- Doğru Erişim

- Doğru Zaman

Bu ilkeler, operasyonların sorunsuz bir şekilde yürütülmesini sağlarken sıkı kontrollerin uygulanmasını zorunlu kılar. Şimdi bunları inceleyelim.

1. Doğru Kimlik: Doğru kişinin (veya makinenin) erişime sahip olduğundan emin olmak

Bu ilke ister insan kullanıcılar ister API’ler ve IoT cihazları gibi makine hesapları olsun yalnızca doğrulanmış ve güvenilir kimliklerin kritik sistemlere ve kaynaklara erişebilmesini sağlar.

Sorun: Yanlış, mükerrer veya kötü yönetilen kimlikler önemli bir risk oluşturmaktadır. Gartner’a göre, kurumların %25’i kimliklerin doğru bir envanterini tutmakta zorlanıyor.

Çözüm: Kimlikleri sürekli olarak doğrulamak ve yönetmek için Kimlik Yönetişimi, Erişim Yönetimi ve Çok Faktörlü Kimlik Doğrulama (MFA) kullanın.

2. Doğru Neden: Erişimin gerekçelendirildiğinden emin olmak

Kimlik güvenilir olsa bile erişim nedeninin doğrulanması esastır. Bu ilke, açık ve meşru bir gerekçe olmadan hiçbir kaynağa erişilmemesi gerektiğinin altını çizer.

Sorun: Kritik verilere gereksiz erişim, bilgi sızıntılarının en yaygın nedenlerinden biridir. Gartner, amaca dayalı yönetişimi uygulamayan kuruluşların %40 daha fazla uyumluluk ihlali yaşadığını bildirmektedir.

Çözüm: Gerçek iş ihtiyaçlarına göre erişimi sınırlandırmak için onay iş akışları ve Tam Zamanında Erişim (Just-in-Time/JIT) politikaları uygulayın.

3. Doğru Erişim: Ayrıcalıkların doğru düzeyde verildiğinden emin olmak

Bu ilke, kullanıcıların yalnızca ihtiyaç duydukları erişimi elde etmelerini sağlar, daha fazlasını değil. Olması gerekenden daha fazla erişim sağlanmış hesaplar büyük güvenlik riskleri yaratır ve bir ihlal durumunda potansiyel hasarı artırır.

Sorun: Birçok şirket hâlâ manuel provizyona güveniyor, bu da hatalara ve gerekenin ötesinde erişim izni verilmesine neden oluyor.

Çözüm: En Az Ayrıcalıklı Erişimi benimseyin ve gereksiz ayrıcalıkları sürekli olarak azaltmak için erişim yönetimini otomatikleştirin.

4. Doğru Zaman: Erişimin geçici olduğundan emin olmak

Erişim söz konusu olduğunda zamanlama önemlidir. Ayrıcalıklar yalnızca ihtiyaç duyulduğunda aktif olmalı ve artık gerekli olmadığında kaldırılmalıdır; bu da riski azaltır ve gereksiz kalıcı erişimi ortadan kaldırır.

Sorun: Birçok kuruluş, projeler sona erdikten veya çalışanlar ayrıldıktan sonra erişimi iptal etmekte başarısız oluyor. Gartner, insan ve makine kimliklerinin %60’ının gerekli sürenin ötesinde aktif izinlere sahip olduğunu tahmin ediyor.

Çözüm: Tam Zamanında Erişim araçları, sürekli izleme ve süresi dolan erişimi otomatik olarak iptal eden Ayrıcalıklı Erişim Yönetimi (PAM) sistemleri uygulayın.

İnsan ve makine için kimlik güvenliğini sağlama

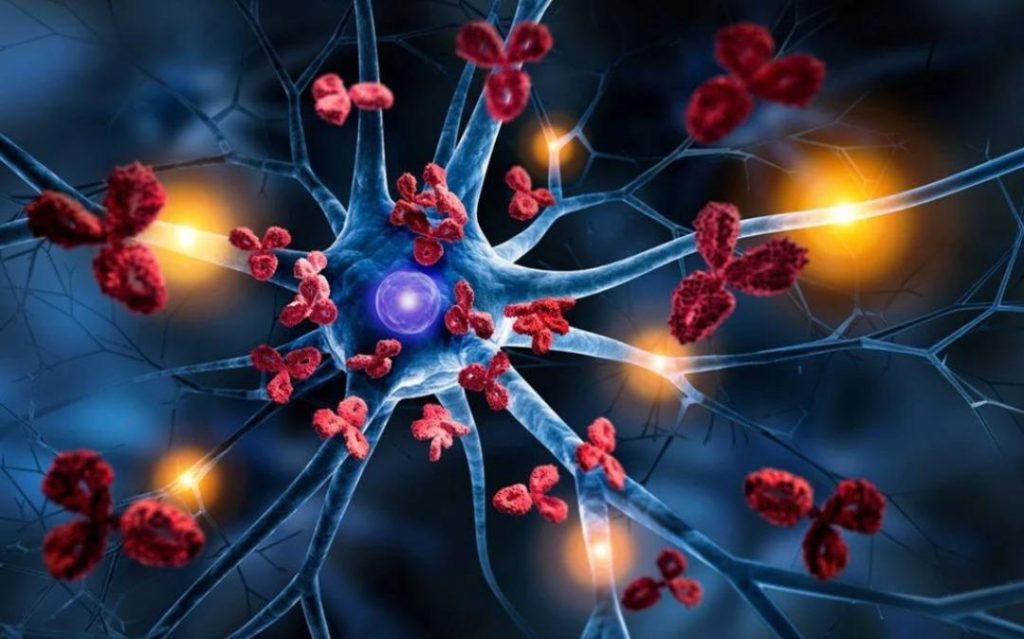

Otomasyonun yükselişiyle birlikte makine kimlikleri katlanarak büyüdü. API’ler, bulut iş yükleri ve IoT cihazları genellikle insan kullanıcılardan daha fazla erişime sahiptir. Dört İlkeyi her ikisine de uygulamak, hibrit bir ortamda güvenliği güçlü tutar.

- İnsan kimlikleri için: Sağlam kimlik doğrulama, periyodik ayrıcalık incelemeleri ve güvenlik bilinci eğitimine odaklanın.

- Makine kimlikleri için: Erişimi izlemek için sertifikalar, dönen API anahtarları ve sürekli davranış izleme kullanın.

Sonuç

Güvenli kimlik ayrıcalıkları için dört ilke sadece siber güvenlik için en iyi uygulama değil, aynı zamanda bir gerekliliktir. Bu ilkelere uyan kuruluşlar riski azaltır, uyumluluğu sürdürür ve daha güvenli ve verimli bir BT ortamı oluşturur.

Bu kontrolleri uygulayarak hem insan hem de makine kimliklerinin sorumlu bir şekilde yönetildiğini bilerek güvenlik, performans ve gönül rahatlığı arasında doğru dengeyi kurabilirsiniz.

senhasegura PAM, kimlikleri güvence altına alarak, erişim kontrollerini otomatikleştirerek ve fazla ayrıcalıkları ortadan kaldırarak bu dört ilkeyi uygular. Tam zamanında erişim, gerçek zamanlı izleme ve otomatik kimlik bilgisi yönetimi ile kuruluşların riski azaltmasına, uyumluluğu sürdürmesine ve güvenlik işlemlerini kolaylaştırmasına yardımcı oluyoruz.

senhasegura’nın en kritik varlıklarınızı nasıl koruduğuna göz atın; çözümü iş başında görün.